Großstörung wirkt wie Angriff: Erst klassifizieren, dann eskalieren

Ausfälle bei zentralen Plattformen sind operativ kaum von einem Cyberangriff zu unterscheiden: Zugriff auf Systeme geht verloren, Services degradieren, nachgelagerte Prozesse kippen. In der Akutphase entscheidet die saubere Einordnung – Angriff, Kollateralschaden über Dritte oder technische Störung – über Gegenmaßnahmen, Meldewege, Krisenkommunikation und die versicherungsseitige Zuordnung.

Ein konkretes Szenario: Ein Unternehmen kann plötzlich nicht auf seinen Cloud-Provider zugreifen. Sind die Systeme gehackt? Ist es ein Angriff auf den Provider? Oder nur eine technische Störung? Die ersten 30 Minuten entscheiden: Wird ein echter Angriff zu spät erkannt, weil man von einem technischen Ausfall ausging, können die Schäden erheblich sein.

Was all diese Muster verbindet? Sie nutzen zentrale Abhängigkeiten und „legitime“ Zugänge. Einmal mehr wird also klar, dass Cyberrisiken systemisch sind. Für Makler wird damit auch die Schnittstelle zwischen Cyberdeckung und Cybersicherheit wichtiger.

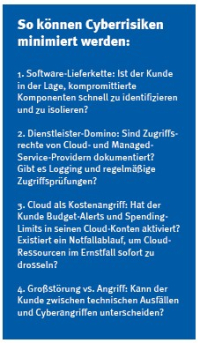

Was Makler und Versicherer 2026 konkreter prüfen sollten

Der größte Hebel ist ein einfacher Perspektivwechsel: Cyberrisiken entstehen heute oft nicht „im eigenen Haus“, sondern dort, wo Unternehmen von anderen abhängig sind – von Cloud-Plattformen, Identitätsdiensten, Standard-Software und IT-Dienstleistern. Genau deshalb sollte die Prüfung nicht nur technisch geführt werden, sondern immer auch über Prozesse und die Policen-Logik: Passt das, was im Betrieb tatsächlich passiert, zu dem, was versichert ist? Und zu dem, was im Ernstfall schnell entschieden werden muss?

Ein pragmatischer Einstieg in die Beratung ist der 72-Stunden-Realitätscheck: Welche Kernprozesse laufen weiter, wenn ein zentraler Anbieter drei Tage nicht verfügbar ist, etwa der Login/Identitätsdienst, die E-Mail-Plattform oder der Cloud-Provider? Diese Frage zwingt zu Klarheit, ohne sich in Technikdetails zu verlieren. Sie zeigt schnell, wo ein echter „Single Point of Failure“ sitzt, ob es Ausweichwege gibt und ob Notfall- und Wiederanlaufpläne wirklich belastbar sind, also nicht nur auf dem Papier existieren.

Im zweiten Schritt lohnt es sich, das Thema Zugänge in den Mittelpunkt zu stellen, weil viele Vorfälle über missbrauchte, aber formal „legitime“ Zugänge laufen. Beispiele sind gestohlene Passwörter, gekaperte Sessions, zu weitreichende Dienstleisterrechte. Für Makler und Vermittler heißt das zur soliden Kundenberatung: konsequente Zwei-Faktor-Anmeldung, Vier-Augen-Prinzip bei wichtigen Finanzvorgängen, getrennte Admin-Konten, Rechte nach dem Prinzip „so wenig wie möglich“ und bei externen Dienstleistern Zugänge nur zeitlich begrenzt.

Lesen Sie auch: Cybersicherheit ist auch im Maklerhaus Pflicht

Interessieren Sie sich für weitere Hintergrundartikel aus der Branche? Dann abonnieren Sie das monatliche Fachmagazin AssCompact – kostenfrei für Versicherungs- und Finanzmakler.

Seite 1 Cyber 2026: Das größte Risiko liegt in Abhängigkeiten

Seite 2 Großstörung wirkt wie Angriff: Erst klassifizieren, dann eskalieren

Jannik Stuckstätte

Jannik Stuckstätte - Anmelden, um Kommentare verfassen zu können